在全球云网络架构快速演进的时代,AWS VPC 网络隔离与跨区域互通 已成为企业部署云基础设施时最重要的能力之一。无论是跨境电商、SaaS 平台、直播系统、企业内部应用,还是多区域高可用架构,AWS VPC 都是“基础中的基础”。

本篇《AWS VPC 网络隔离与跨区域互通指南(2025)》将从 VPC 基本概念、子网划分、隔离级别、安全机制、跨区域互通方式(VPC Peering / Transit Gateway / Global Accelerator)等方面,全面解析适用于企业出海与全球部署的最佳实践。

内链推荐:

一、什么是 AWS VPC?为何网络隔离如此重要?

AWS VPC 网络隔离与跨区域互通 的核心目标,是让企业具备:

- 业务环境完全隔离

- 子网安全策略分层

- 跨区域应用互联

- 多云、多账号统一架构

VPC(Virtual Private Cloud)让你可以在 AWS 上构建:

- 像 IDC 一样的私有网络

- 自定义 IP、子网、路由

- 控制流量路径与访问权限

- 通过安全组控制 EC2 / RDS / EKS 的访问控制

这也是 AWS 最重要的基础服务。

二、VPC 网络隔离:企业架构中的基础安全层

在现代云架构中,AWS VPC 网络隔离与跨区域互通 是构建安全体系的第一步。

1. 私有子网与公有子网隔离

最佳实践:

| 子网类型 | 建议用途 |

|---|---|

| 公有子网 | ALB、NLB、Bastion Host |

| 私有子网 | EC2、RDS、Redis、EKS Node |

确保数据库、Redis、应用服务永远不暴露到公网。

2. 安全组(SG)+ 网络 ACL(NACL)双层过滤

- SG 控制实例级访问(状态检测)

- NACL 控制子网级访问(无状态)

两者配合,构成 VPC 的核心安全墙。

延伸阅读:

3. 多账户下的 VPC 网络隔离

很多企业采用多账户架构。

结合:

- AWS Organizations

- SCP(Service Control Policy)

- IAM 最小权限

可以实现真正的“应用级隔离”。

相关延伸:

三、AWS VPC 网络架构设计(2025 最佳实践)

为了实现强大的 AWS VPC 网络隔离与跨区域互通,你必须进行合理的网络规划。

1. VPC CIDR 推荐分配

常见规划:

10.0.0.0/16 主区域

10.1.0.0/16 灾备区域

10.2.0.0/16 测试环境

不要使用:

❌ 192.168.x.x(容易与办公内网冲突)

❌ 172.31.0.0/16(默认 VPC 段)

2. 三可用区分布(高可用设计)

AWS 标准架构是“三 AZ 高可用”:

- 子网 A(公有 / 私有)

- 子网 B(公有 / 私有)

- 子网 C(公有 / 私有)

确保 VPC 网络隔离与跨区域互通时,具备高容灾能力。

3. VPC 路由表设计(关键)

路由表类型:

| 路由表 | 功能 |

|---|---|

| 公有路由表 | 通过 IGW 访问公网 |

| 私有路由表 | 通过 NAT Gateway 出公网 |

| 内部路由表 | 多子网互通 |

架构清晰后,跨区域互通才不会混乱。

四、AWS VPC 跨区域互通方式(核心)

2025 年常用方式有 3 种,每种都有适用场景。

1️⃣ VPC Peering(点对点互通)

这是最经典、最简单的跨区域互通方式。

适用于:

- 两个区域互通

- 两个账户互通

特点:

- 不支持传递路由

- 适合“小规模互通”

例如:

新加坡(ap-southeast-1) ↔ 东京(ap-northeast-1)

2️⃣ Transit Gateway(TGW)全球网络枢纽

这是企业级跨区域互通的标准方案。

适用于:

- 多账户互通

- 多区域互通

- 大规模网络规划

Transit Gateway(TGW)支持跨区域、跨账户、跨 VPC 的复杂网络结构,是构建大型企业云网的核心。

3️⃣ Global Accelerator(跨境、跨区域访问加速)

如果你的业务面向全球用户,Global Accelerator 是实现:

- 全球加速

- 全球路由优化

- DDoS 防护

- 更低延迟

的关键方案。

非常适合:

- SaaS 平台

- 游戏服务

- API 接口

- 视频/直播应用

延伸阅读:

五、跨区域互通架构案例(推荐)

2025 最佳实践架构:

AWS TGW(东京) ←→ AWS TGW(新加坡)

↑ ↓

多 VPC 多账户

结合 Route 53 实现全球容灾。

延伸阅读:

六、最佳实践:如何确保跨区域互通安全?

为了保证 AWS VPC 网络隔离与跨区域互通 的安全性,需要执行:

✔ VPC Flow Logs

记录跨区域流量安全情况。

✔ 安全组限制白名单

确保跨区域仅限特定端口(如 3306 / 5432)。

✔ IAM + Organizations 进行分权

增强跨区域访问控制。

七、常见错误与解决方案

| 错误 | 原因 | 解决方案 |

|---|---|---|

| 跨区域互通失败 | CIDR 冲突 | 使用不重叠 CIDR |

| TGW 无法连通 | 路由未传播 | 开启 route propagation |

| 数据库延迟高 | 区域距离远 | 采用就近区域部署 |

| NAT 热点瓶颈 | 单 AZ 部署 | 多 AZ 分布 NAT |

八、总结:AWS VPC 是全球网络架构的基础能力

AWS VPC 网络隔离与跨区域互通 可以帮助企业:

- 实现安全隔离

- 构建跨区域高可用架构

- 降低成本

- 提升应用性能

- 构建全球网络体系

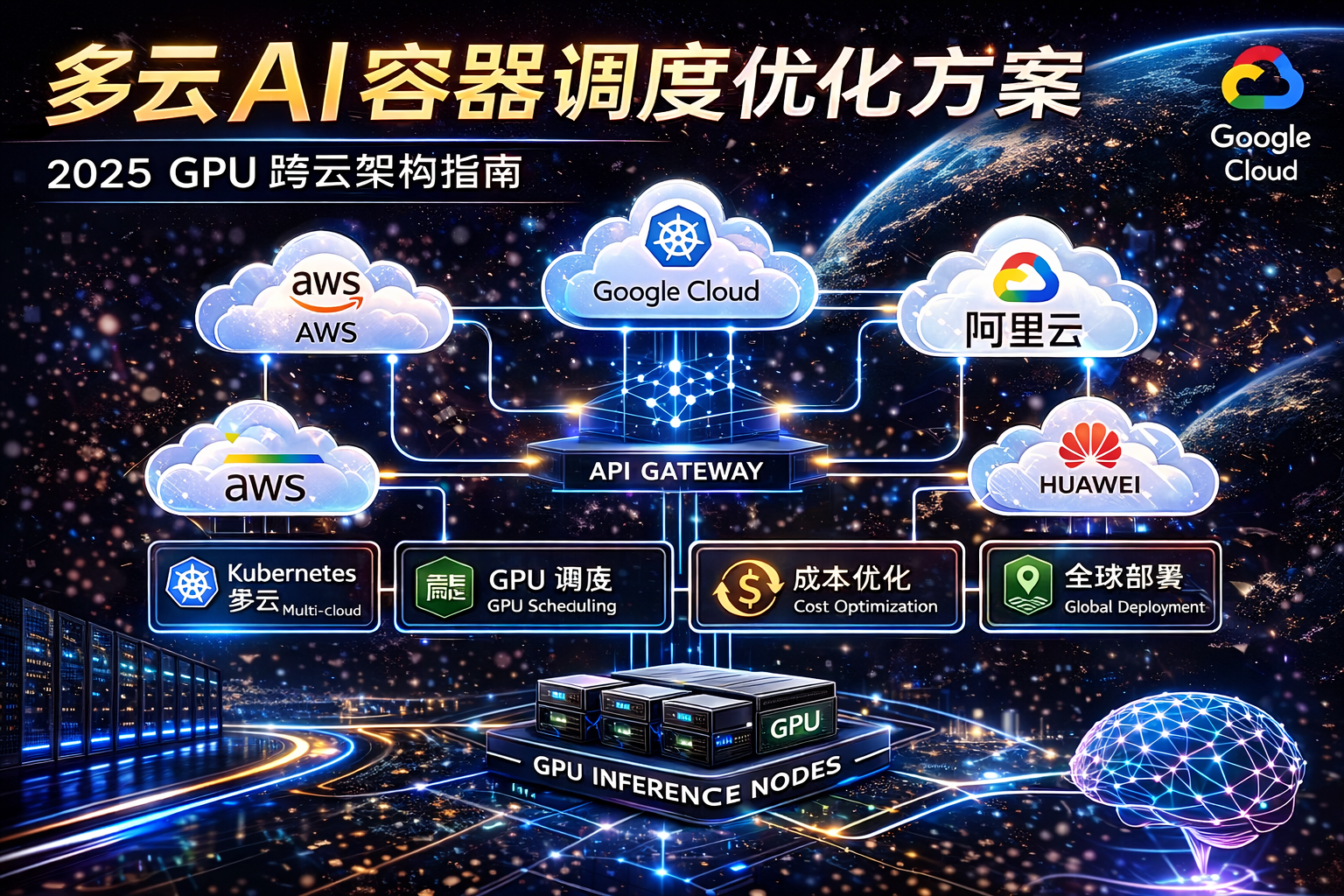

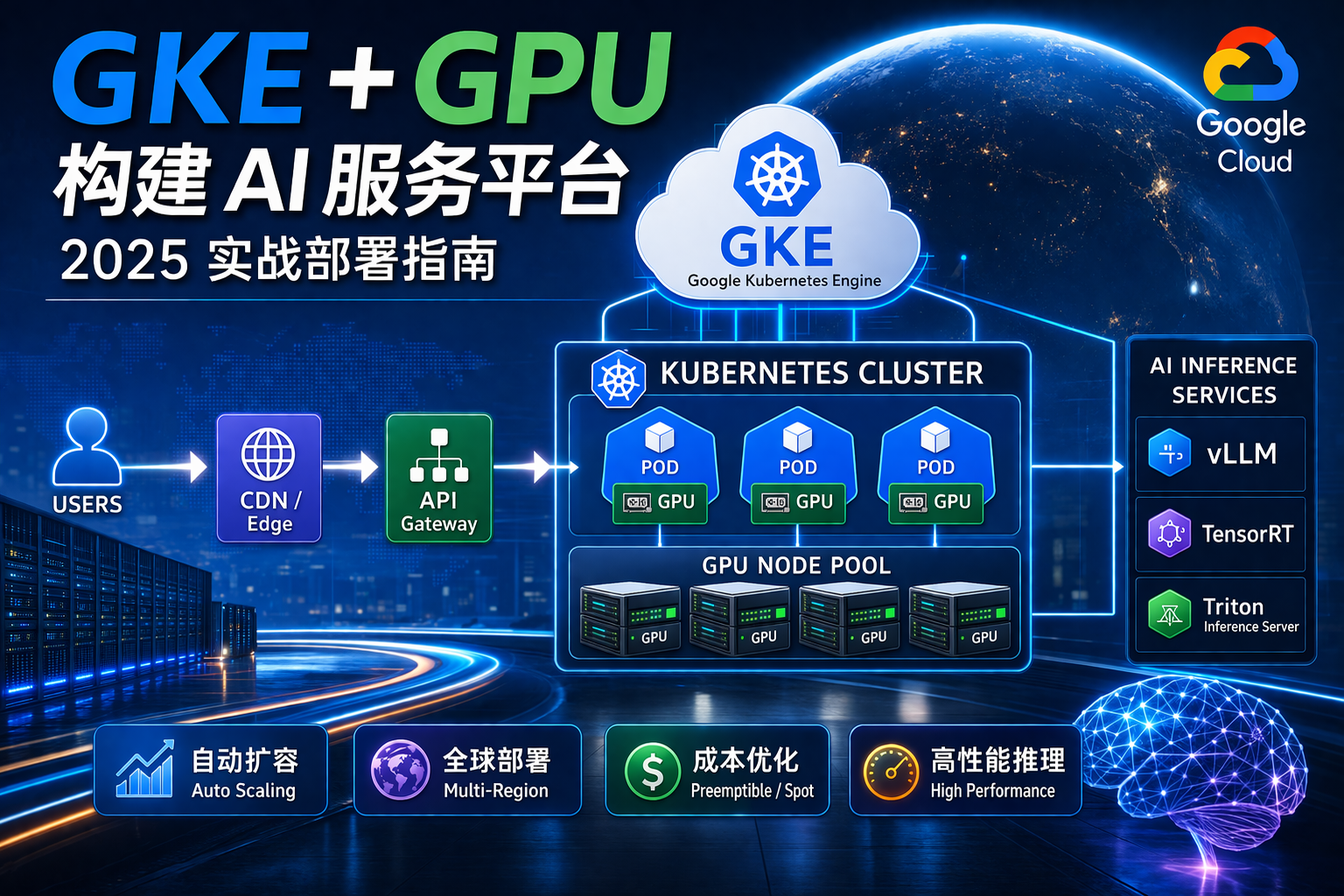

如果你希望构建复杂的跨区域架构(AWS + 阿里云 + 华为云 + GCP),可以访问:

我们可提供:

- 企业多云网络架构设计

- 跨区域容灾

- 访问加速

- 多云混合互通方案

让全球业务部署更高效、更安全。